Sommaire

Résumer ou partager cet article :

Depuis octobre 2024, la directive européenne NIS2 redessine les règles du jeu en matière de cybersécurité. En France, la loi Résilience qui la transpose est attendue pour l’été 2026. Pour les dirigeants de PME, ce n’est plus un sujet lointain : c’est un compte à rebours qui a déjà commencé.

NIS2 ne concerne plus seulement quelques centaines d’opérateurs stratégiques. Elle va toucher plus de 15 000 entités en France, dont des entreprises de taille moyenne, des sous-traitants et des prestataires de services numériques. Les obligations sont renforcées, les sanctions alourdies et la responsabilité des dirigeants directement engagée. Dans les lignes qui suivent, on fait le point sur ce qui change concrètement, sur les impacts pour votre entreprise et sur les moyens de vous y préparer sans perdre de temps.

De NIS1 à NIS2 : ce qui change (et pourquoi ça vous concerne)

NIS1 : les bases posées en 2016

La première directive NIS (Network and Information Security) a été adoptée en 2016 par l’Union européenne. C’était le premier texte législatif européen dédié à la cybersécurité des réseaux et systèmes d’information. Son objectif : protéger les infrastructures les plus sensibles (énergie, transport, santé, banque) en imposant un socle minimal de sécurité aux opérateurs de services essentiels.

En France, l’ANSSI (Agence nationale de la sécurité des systèmes d’information) a piloté sa mise en œuvre. Le périmètre restait limité : environ 300 opérateurs d’importance vitale étaient concernés. Les PME et ETI passaient quasiment toutes sous le radar. Les sanctions étaient peu dissuasives et l’application inégale d’un pays européen à l’autre.

NIS2 : un périmètre considérablement élargi

Face à l’explosion des cyberattaques (hausse de 30 % des incidents en France, dont 60 % ciblent les TPE/PME et collectivités) et aux limites constatées de NIS1, l’Union européenne a adopté la directive NIS2 (2022/2555) en décembre 2022. Elle est entrée en vigueur en janvier 2023, avec une date limite de transposition fixée au 17 octobre 2024.

Le changement d’échelle est massif. NIS2 couvre désormais 18 secteurs d’activité et concerne environ 600 types d’entités différentes à travers l’Europe, dont plus de 10 000 en France allant des ETI aux grandes entreprises. Le périmètre s’étend bien au-delà des infrastructures historiques pour inclure la fabrication industrielle, les services postaux, la gestion des déchets, l’agroalimentaire, la chimie et les services numériques (cloud, moteurs de recherche, marketplaces).

Voici un comparatif pour y voir clair :

| Critère | NIS1 (2016) | NIS2 (2022) |

| Nombre de secteurs couverts | 7 | 18 |

| Entités concernées en France | ~300 | ~15 000 |

| Types d’entités | Opérateurs de services essentiels | Entités essentielles + entités importantes |

| Responsabilité de la direction | Non explicite | Directement engagée, formation obligatoire |

| Sanctions maximales | Faibles et variables | Jusqu’à 10 M€ ou 2 % du CA mondial |

| Sécurité de la chaîne d’approvisionnement | Non couverte | Obligation explicite |

| Notification des incidents | Délais variables | Cadre strict (24h / 72h / 1 mois) |

Qui est concerné par NIS2 en France ?

Entités essentielles et entités importantes

NIS2 classe les organisations en deux catégories selon leur taille et leur secteur d’activité :

Les entités essentielles (EE) regroupent les grandes entreprises (+ 250 salariés ou + 50 M€ de CA) opérant dans les secteurs les plus sensibles : énergie, transport, santé, eau potable, infrastructures numériques, banque, espace. Elles font l’objet de contrôles proactifs par l’ANSSI, y compris sans incident préalable.

Les entités importantes (EI) concernent les moyennes entreprises (50-250 salariés ou 10-50 M€ de CA) dans les secteurs couverts par l’annexe 2 de la directive : industrie manufacturière, services postaux, gestion des déchets, chimie, agroalimentaire, fournisseurs numériques. Leur supervision est déclenchée sur incident ou signalement.

L’ANSSI met à disposition un simulateur en ligne pour déterminer si votre organisation entre dans le périmètre. Si vous n’êtes pas sûr de votre statut, c’est le premier réflexe à avoir.

L’effet cascade sur la chaîne d’approvisionnement

C’est l’un des points les plus sous-estimés de NIS2. Même si votre entreprise n’est pas directement classée comme entité essentielle ou importante, vous pouvez être impacté par ricochet. La directive impose aux entités régulées de sécuriser leur chaîne d’approvisionnement. Concrètement, cela signifie que vos clients grands comptes ou ETI vont vous demander des garanties sur votre niveau de cybersécurité.

Vous êtes prestataire informatique, agence web, hébergeur, éditeur de logiciel, sous-traitant industriel ? Attendez-vous à recevoir des questionnaires de conformité, des demandes d’audit et des exigences contractuelles renforcées. Ne pas y répondre, c’est risquer de perdre des marchés. C’est exactement la même logique que celle des cyber-assureurs qui durcissent leurs conditions en 2026 : pas de preuve de maturité cyber, pas de couverture.

Les obligations concrètes de NIS2 pour votre entreprise

Gouvernance et responsabilité de la direction

NIS2 place la cybersécurité au niveau de la gouvernance. La direction de l’entreprise doit valider et superviser les mesures de gestion des risques cyber. Les dirigeants doivent suivre des formations régulières pour évaluer les risques et les pratiques de sécurité. Leur responsabilité peut être directement engagée en cas d’incident majeur ou de contrôle par l’ANSSI.

Ce n’est plus un sujet qu’on peut déléguer entièrement au service informatique. Le dirigeant doit comprendre la posture de sécurité de son entreprise et pouvoir la justifier.

Gestion des risques et mesures techniques

La directive impose la mise en place de mesures techniques et organisationnelles proportionnées. Le référentiel ReCyF publié par l’ANSSI en mars 2026 détaille 20 objectifs de sécurité pour les entités essentielles et 15 pour les entités importantes. Parmi les mesures attendues dès 2026 :

- Authentification multifacteur (MFA) sur les accès sensibles

- Politique de gestion des mots de passe

- Inventaire et cartographie des systèmes d’information

- Sauvegardes régulières testées

- Détection et surveillance des incidents

- Plan de continuité d’activité (PCA)

- Chiffrement des données sensibles

Pour une mise en place progressive adaptée à votre structure, consultez notre guide de survie cybersécurité pour les PME du Grand Est qui détaille les bonnes pratiques opérationnelles.

Notification des incidents

NIS2 instaure un calendrier strict de notification en cas d’incident de sécurité significatif :

- Sous 24 heures : alerte initiale à l’ANSSI

- Sous 72 heures : notification complète avec évaluation de l’impact

- Sous 1 mois : rapport final détaillé

Cela suppose d’avoir en amont des procédures de gestion de crise documentées, des contacts d’urgence identifiés et un système de détection opérationnel. Sans supervision de vos serveurs, vous ne détecterez même pas l’incident à temps pour le notifier.

Sécurité de la supply chain

Chaque entité régulée devra identifier et évaluer ses fournisseurs critiques, c’est-à-dire les prestataires ayant un rôle opérationnel ou technique dans son fonctionnement : hébergeurs, éditeurs de logiciel, prestataires de maintenance, fournisseurs cloud et SaaS.

Cette obligation va mécaniquement créer un effet domino. Les grandes entreprises conformes à NIS2 exigeront de leurs fournisseurs PME un niveau de sécurité documenté. Ne pas s’y préparer, c’est se fermer des portes commerciales.

Les sanctions en cas de non-conformité

NIS2 muscle considérablement les sanctions par rapport à NIS1 :

| Type d’entité | Amende maximale |

| Entité essentielle | 10 M€ ou 2 % du CA mondial annuel |

| Entité importante | 7 M€ ou 1,4 % du CA mondial annuel |

Au-delà des amendes, l’ANSSI pourra émettre des avertissements publics et des instructions contraignantes. La réputation de votre entreprise est en jeu autant que votre trésorerie. Le risque de non-conformité ne se résume pas à une facture : c’est la confiance de vos clients et partenaires qui peut en pâtir.

Où en est la France en avril 2026 ?

La loi Résilience et le calendrier parlementaire

La France n’a pas respecté la date limite du 17 octobre 2024 pour transposer NIS2 en droit national. La Commission européenne a envoyé un avis motivé en mai 2025 pour pousser la France à accélérer. Le véhicule législatif choisi est le projet de loi Résilience, qui transpose simultanément NIS2, la directive REC (entités critiques) et le règlement DORA (résilience numérique du secteur financier).

Adopté en première lecture au Sénat en mars 2025, le texte a été examiné par la commission spéciale de l’Assemblée nationale en septembre 2025. Le vote en hémicycle est désormais attendu pour juillet 2026. Les décrets techniques suivront dans la foulée.

Le ReCyF, le référentiel de l’ANSSI pour anticiper

Sans attendre la loi, l’ANSSI a publié le 17 mars 2026 le Référentiel Cyber France (ReCyF). Ce document de travail correspond au référentiel de cybersécurité mentionné à l’article 14 du projet de loi Résilience. Il liste les mesures recommandées pour atteindre les objectifs de sécurité fixés par NIS2.

Le ReCyF est non-obligatoire à ce stade, mais les entités qui choisissent de l’appliquer pourront s’en prévaloir en cas de contrôle. C’est une base concrète pour structurer sa démarche sans attendre la promulgation définitive. Le message de Vincent Strubel, directeur général de l’ANSSI, est sans ambiguïté : la menace est déjà active, les risques n’attendent pas la loi.

Ce que Zetruc a mis en place en interne pour se conformer à NIS2

Soyons honnêtes : Zetruc, avec ses 20 salariés, n’est pas directement soumis à NIS2. Notre taille et notre secteur ne nous classent ni comme entité essentielle, ni comme entité importante. Et pourtant, nous appliquons l’essentiel des exigences de la directive.

Pourquoi ?

Parce que nous travaillons avec des clients qui, eux, sont directement concernés. Nous réalisons par exemple des sites pour GRDF, opérateur d’un secteur critique (énergie, gaz) classé entité essentielle au sens de NIS2. En tant que prestataire numérique de ce type de donneur d’ordre, nous sommes embarqués par l’obligation de sécurité de la chaîne d’approvisionnement qui leur incombe.

Concrètement, cela veut dire que nous devons pouvoir présenter, à la demande, un certain nombre de garanties : attestation d’assurance cyber, preuves que nos sauvegardes tournent, politique d’accès et de mots de passe, procédures en cas d’incident.

Ce sont des éléments qu’il faut avoir prêts, cohérents et tenus à jour. C’est l’une des raisons pour lesquelles nous avons structuré notre posture cyber dans la durée. L’autre, c’est qu’on ne va pas vous vendre une recette qu’on n’applique pas soi-même.

Voici ce que nous avons déployé chez nous.

Un classeur cyber tenu à jour, intercalaire par intercalaire

Le Classeur Cyber Zetruc existe d’abord pour nous. Il est structuré en 9 intercalaires, chacun avec une date de review :

- Registres et périmètre : classification des données, registre des données personnelles, registre des données critiques (revu chaque semaine selon l’exigence de notre assureur), cartographie du SI

- Contacts cyber : contacts internes, externes et assurance

- Gestion de crise : détection et signalement, constitution de la cellule de crise, degrés d’importance d’un incident, analyse d’impact court et moyen terme

- Messages types professionnels : modèles de communication prêts à l’emploi pour les clients, les collaborateurs, les partenaires et les réseaux sociaux en cas d’incident

- Continuité d’activité : procédures pas à pas, fiche des 15 premières minutes en cas d’incident

- Guides collaborateurs : perte d’un téléphone avec MFA, export/import de mots de passe LastPass, chiffrement BitLocker, installation Google Authenticator, reconnaître un phishing

- Documents cyber : audit de sécurité, plan de continuité d’activité (PCA), plan de réponse à incident (PRI), politique de sécurité des systèmes d’information (PSSI), charte informatique, inventaire matériel et logiciel, contrats prestataires

- Assurance : contrat cyber, attestations, justificatifs

- RGPD et conformité : les 42 mesures d’hygiène informatique de l’ANSSI, guide d’entretien d’audit

Ce classeur n’est pas un document mort.

Chaque intercalaire a sa date de prochaine revue, et nous nous tenons à ce calendrier. C’est ce qui fait la différence entre une conformité de façade et une conformité réelle.

Une supervision Wazuh sur l’ensemble du parc

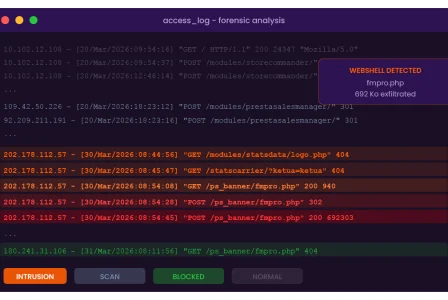

Nous avons déployé Wazuh, une plateforme SIEM open source, sur l’ensemble de nos postes et serveurs. Les alertes Wazuh sont remontées en parallèle des alertes Bitdefender (notre solution antivirus professionnelle), et toutes les deux sont relayées via PagerDuty pour garantir qu’une alerte critique arrive bien à la bonne personne, même en dehors des heures ouvrées.

Concrètement, Wazuh nous donne :

- La détection de vulnérabilités sur les logiciels installés (CVE) sur chaque poste et serveur

- La surveillance d’intégrité des fichiers (FIM) sur les systèmes critiques

- La détection des tentatives d’intrusion SSH et des comportements anormaux

- L’analyse de configuration (SCA) via une politique custom zetruc-web-pme.yml que nous avons rédigée en interne

C’est cette brique qui répond directement à l’obligation NIS2 de détection et de notification des incidents. Sans supervision, pas de détection. Sans détection, impossible de respecter les délais de 24h / 72h / 1 mois imposés par la directive.

Des règles d’hygiène appliquées, pas seulement écrites

Les mesures techniques qui reviennent dans toutes les recommandations (ANSSI, ReCyF, questionnaires cyber-assureurs) sont actives chez nous :

- MFA activé sur l’ensemble des services sensibles (messagerie, outils métier, accès admin)

- Gestionnaire de mots de passe déployé pour l’ensemble des collaborateurs, avec génération de mots de passe forts

- Chiffrement BitLocker sur les postes portables

- Sauvegardes quotidiennes sur 2 serveurs de sauvegarde dédiés, avec revue hebdomadaire des données critiques

- Cartographie du SI à jour

Un assureur cyber et un score qui progresse

Zetruc est couvert par une assurance cyber. Ce choix n’est pas cosmétique : pour être assuré, il a fallu répondre à un questionnaire technique exigeant (MFA, sauvegardes testées, mises à jour, détection, formation des équipes). Le score est notre thermomètre externe. Chaque exigence de l’assureur recoupe une exigence de NIS2, et améliorer l’un fait progresser l’autre.

Des équipes formées dédié à la cyber

NIS2 impose la formation régulière des dirigeants et des collaborateurs. Chez Zetruc, la cybersécurité n’est pas un sujet délégué à un prestataire lointain. Nous accueillons des stagiaires techniciens en cybersécurité (ingénierie des systèmes d’information), qui travaillent aux côtés de notre équipe technique sur la maintenance du classeur, les règles Wazuh et l’accompagnement client. Nos collaborateurs sont sensibilisés au phishing et aux bonnes pratiques, et la traçabilité de ces sensibilisations est conservée dans le classeur.

Comment nous traduisons cette expérience pour vos clients

Nous n’avons pas inventé une méthodologie abstraite : nous avons productisé un savoir-faire que nous appliquons chez nous depuis plusieurs années. C’est exactement le Classeur Cyber Zetruc que nous déployons, adapté à votre contexte. Concrètement, l’accompagnement se déroule en trois temps.

Étape 1. Diagnostic initial. Nous réalisons un audit de votre posture actuelle via le programme Mon Aide Cyber (2 heures, sans engagement) ou un audit Zetruc complet. Nous identifions vos données critiques, vos points faibles et les actions prioritaires.

Étape 2. Déploiement du Classeur Cyber et de la supervision. Nous installons Wazuh sur votre serveur web (principalement sur les infrastructures Hidora/PaaS que nous connaissons bien), nous constituons votre Classeur Cyber personnalisé avec tous les documents indispensables à votre assurabilité (PCA, charte informatique, procédures de crise, rapports de sécurité), et nous traduisons les données techniques de Wazuh en trois indicateurs clairs compréhensibles par un dirigeant et un assureur. Pour bien comprendre comment fonctionne cette brique technique, consultez notre article dédié à la surveillance de votre site avec Wazuh.

Étape 3. Suivi continu et formation. Nous maintenons votre classeur à jour, générons les rapports de sécurité mensuels et formons vos équipes. Zetruc est un organisme de formation certifié Qualiopi, et nos formations cybersécurité sont éligibles au financement OPCO et CPF. L’attestation de formation, exigée par de plus en plus d’assureurs, s’intègre directement dans votre classeur.

Ne pas attendre la loi pour agir

La transposition de NIS2 en droit français n’est pas encore finalisée, mais ce serait une erreur de considérer cela comme un sursis. Le ReCyF de l’ANSSI est disponible depuis mars 2026 et donne une feuille de route opérationnelle. Les assureurs renforcent leurs exigences. Les grands donneurs d’ordre commencent à demander des garanties à leurs sous-traitants. Et les cyberattaques, elles, n’attendent pas.

Les entreprises qui s’y prennent maintenant construisent leur conformité de manière progressive et maîtrisée. Celles qui attendront la promulgation définitive pour agir auront beaucoup moins de temps pour combler des écarts qui, dans la plupart des cas, prennent plusieurs mois à adresser sérieusement.

Chez Zetruc, on parle de cybersécurité avec ce qu’on a vraiment vécu en interne : un classeur qu’on maintient intercalaire par intercalaire, un Wazuh qu’on exploite tous les jours, une assurance cyber qu’on renouvelle avec preuves à l’appui. C’est cette expérience que nous déployons chez nos clients du Grand Est, avec un accompagnement complet pour que la conformité NIS2 ne soit pas une contrainte de plus, mais un levier de confiance pour vos clients, vos partenaires et vos assureurs. Contactez notre équipe pour faire le point sur votre situation.